Günümüz siber güvenlik dünyasında, kuruluşlar giderek daha karmaşık ve gelişmiş tehditlerle karşı karşıya kalmaktadır. B...

Daha FazlaSiber Güvenlik Çözümleri

Dijital dünyada, güvenlik ihlalleri ve veri sızıntıları her geçen gün artarken, geleneksel kullanıcı adı ve parola kombi...

Daha FazlaGünümüzün dijital iş ortamında, bilgi teknolojileri (BT) altyapısının sorunsuz bir şekilde çalışması hayati önem taşır. ...

Daha FazlaGünümüzün dijital çağında, veriler her kuruluşun can damarıdır. Hassas bilgileri yetkisiz erişimden ve olası ihlallerden...

Daha FazlaDijital dünyada, siber saldırılar her geçen gün daha sofistike ve yaygın hale geliyor. Bu saldırılara karşı korunmak içi...

Daha FazlaDijital çağın getirdiği kolaylıkların yanı sıra, zararlı yazılımlar (malware) da internet kullanıcıları için ciddi tehdi...

Daha FazlaGünümüzde siber güvenlik, bireylerin ve kurumların en önemli önceliklerinden biri haline gelmiştir. Siber saldırılar, ki...

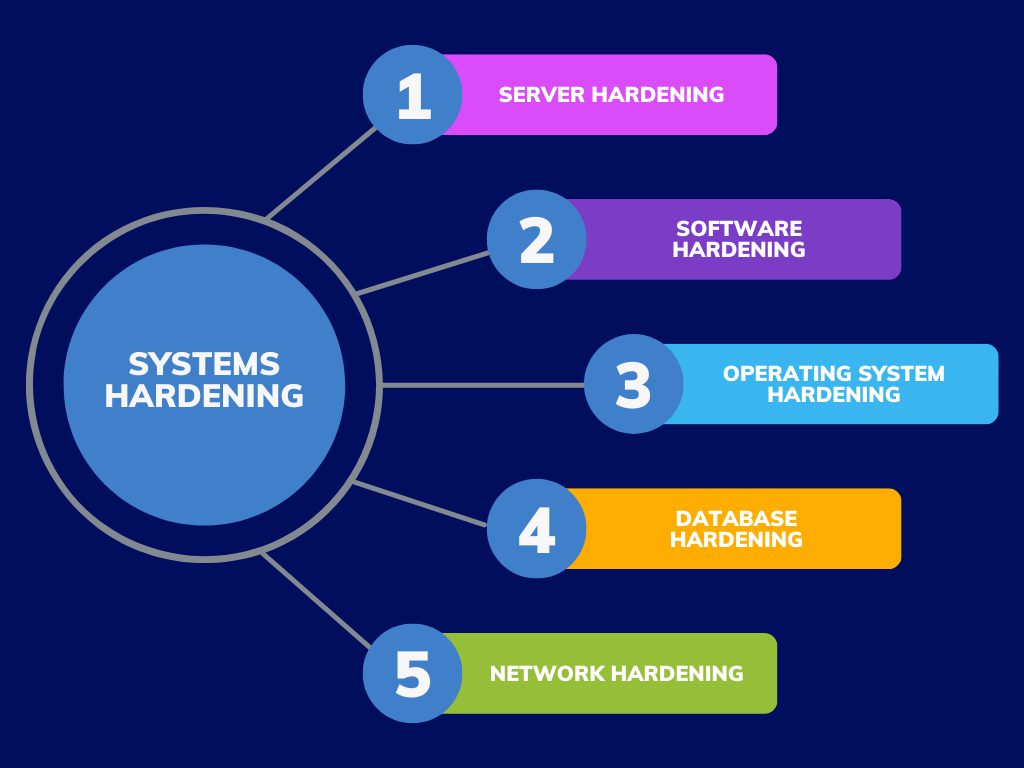

Daha FazlaDijital dünyanın karmaşıklaşan yapısı ve artan siber tehditler, güvenlik uzmanlarını ve IT profesyonellerini sürekli ola...

Daha FazlaZararlı yazılımlar (malware), bilgisayar sistemlerine zarar vermek, bilgi çalmak veya kullanıcıları aldatmak amacıyla ta...

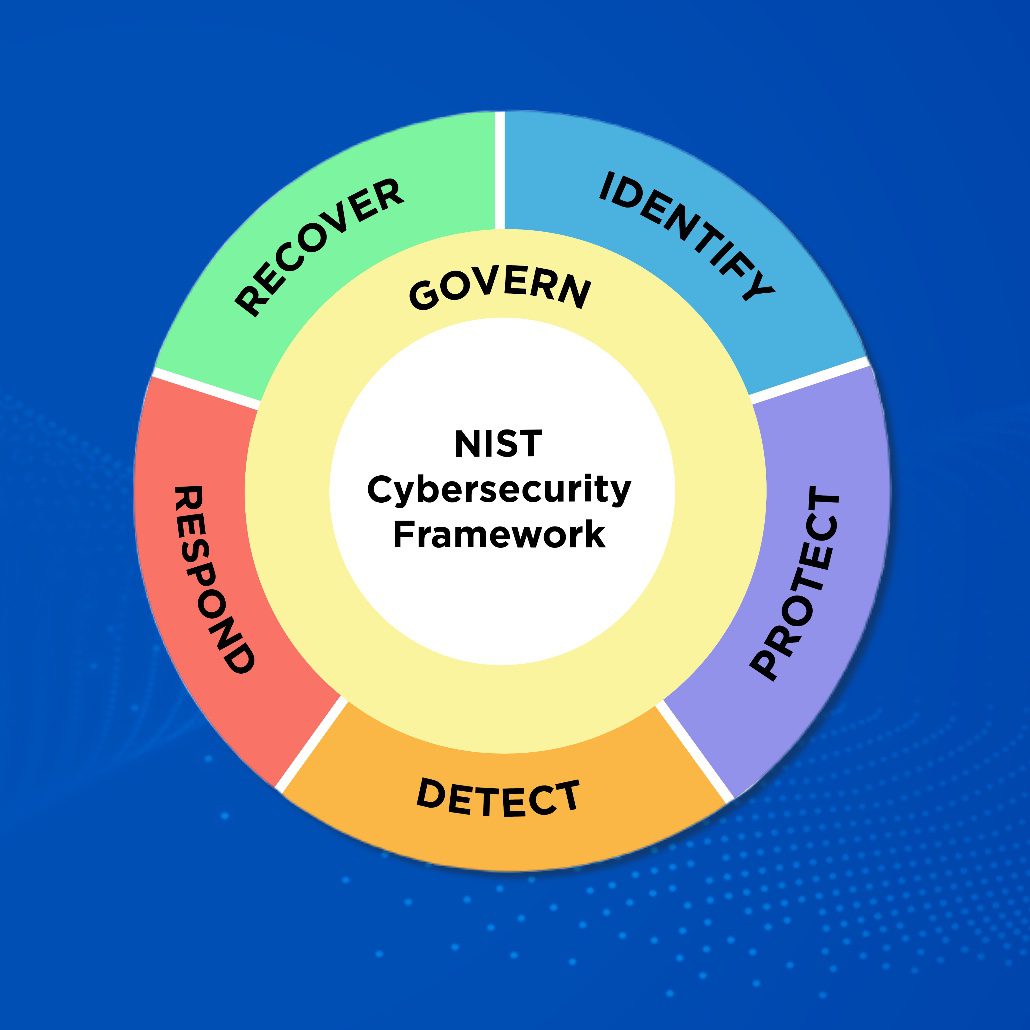

Daha FazlaSiber güvenlik, günümüzün bağlantılı dünyasında kritik önem taşımaktadır. NIST Siber Güvenlik Çerçevesi 2.0, kuruluşları...

Daha FazlaSon zamanlarda, Cisco'nun Talos Intelligence ekibi, çevre ağ cihazlarını hedef alan yeni bir casusluk kampanyası keşfett...

Daha FazlaRansomware fidye saldırıları, günümüzde işletmeler ve bireyler için büyük bir tehdit oluşturuyor. Bu tür saldırılar, köt...

Daha FazlaActive Directory (AD), birçok kuruluş için kimlik yönetimi, kimlik doğrulama ve yetkilendirme gibi kritik işlemleri gerç...

Daha FazlaSIEM (Güvenlik Bilgisi ve Olay Yönetimi), modern siber güvenlik ortamında kuruluşların güvenlik duruşunu güçlendirmek ve...

Daha FazlaSophos DNS Protection ürününü duyurdu.! Sophos DNS Protection bulut tabanlı hizmet olup, Xstream Protection lisansın...

Daha Fazlaİnternetin en temel bileşenlerinden biri olan DNS (Domain Name System), kullanıcıların domain isimlerini IP adreslerine ...

Daha FazlaGünümüzde dijital dünyada kişisel ve kurumsal bilgilerin güvenliği, her zamankinden daha önemli hale geldi. Özellikle şi...

Daha FazlaEndpoint Detection and Response (EDR), siber güvenlik dünyasında hızla önem kazanan ve modern tehditlere karşı kritik bi...

Daha FazlaGiriş Siber suçlular, özellikle sahte e-posta (phishing) saldırıları yoluyla kişisel bilgileri ele geçirme konusunda he...

Daha FazlaGiriş: DNS Nedir ve Neden Önemlidir? İnternet üzerinde herhangi bir web sitesine erişmek istediğinizde, aslında tarayıc...

Daha FazlaFidye virüsü, bilgisayar sistemlerine sızarak dosyaları şifreleyen ve bunların çözülmesi için fidye talep eden kötü niye...

Daha FazlaDDoS saldırısı, "Distributed Denial of Service" kelimelerinin kısaltmasıdır ve internet üzerinden bir hizmeti veya ağı h...

Daha FazlaSiber güvenlik, bilgi sistemlerinin, verilerin ve dijital altyapının, kötü niyetli saldırılardan, veri sızıntılarından v...

Daha FazlaWAF (Web Application Firewall) Nedir, web uygulamalarını kötü niyetli saldırılardan korumak için kullanılan bir güvenlik...

Daha FazlaUç Nokta Güvenliği, bir organizasyonun ağının en dışındaki cihazları ve kullanıcıları korumak için alınan önlemler bütün...

Daha FazlaE-posta güvenliği, dijital iletişimde en önemli konulardan biridir. E-posta yoluyla gönderilen bilgilerin gizliliği, büt...

Daha FazlaSızma testi, bir sistem veya ağın güvenlik zafiyetlerini tespit etmek amacıyla yapılan kontrollerin tümüne verilen isimd...

Daha Fazlaİki faktörlü kimlik doğrulama, bir kullanıcının kimliğini doğrulamak için iki ayrı güvenlik katmanının kullanılması anla...

Daha FazlaSSL ve TLS, internet üzerinden bilgi aktarımı sırasında kullanılan güvenlik protokolleridir. SSL (Güvenli Yuva Katmanı) ...

Daha FazlaSahte e-postalar, günümüzde internet kullanıcıları için ciddi bir tehdit oluşturmaktadır. Sahte e-postalar genellikle gü...

Daha Fazla